一、基本原则

1、中国银联(以下简称“我们”)作为中国的银行卡联合组织,对自身产品和业务安全问题非常重视,也一直致力于保障持卡人、成员机构、商户等的信息安全。我们希望通过银联安全应急响应中心(以下简称“USRC”)加强与安全业界各方的密切合作,来提升我们的整体安全水平。同时我们也希望借助USRC平台诚邀安全业界各方人士深入合作,共同打造安全的银行卡产业生态圈。

2、对于帮助我们提升安全水平的网络安全从业人员(以下简称 “白帽子”),我们将给予感谢和回馈。对白帽子反馈的每一个问题我们将安排专人跟进、分析和处理。

3、白帽子所有行为应“保障银联网络安全、稳定运行,维护银联网络数据的完整性、保密性和可用性”,并在此前提下开展安全漏洞挖掘行为。

4、我们反对和谴责一切以漏洞测试为借口,利用安全漏洞进行破坏、损害用户利益的黑客行为,包括但不限于入侵业务系统、盗取用户隐私、窃取资金资产、获取系统数据、恶意传播漏洞等行为。

5、我们反对和谴责一切利用安全漏洞营销宣传、恐吓用户、攻击竞争对手的行为。

6、我们秉持“开放合作,互利共赢”的态度,愿意与安全业界各方共同合作,一起为建设优质、安全、高效的银行卡综合支付服务而努力。

二、适用范围

《银联安全应急响应中心漏洞处理流程及评级标准》(以下简称“《处理流程及评级标准》”)适用于USRC收到的所有漏洞。

三、漏洞处理流程

【注册阶段】

白帽子访问USRC https://security.unionpay.com注册账号并关联绑定银联钱包账号后方可登录。

【提交阶段】

白帽子登录USRC后提交银联相关安全漏洞,平台状态显示为已提交。

【审核阶段】

白帽子提交漏洞后3个工作日内,USRC漏洞审核人员会开始评估安全漏洞并在开始评估起4个工作日内完成审核。

如果审核人员未能复现并确认安全问题,必要时会联系白帽子补充信息,请白帽子予以协助;

如果审核人员复现并确认安全问题,则给出结论并给予积分与金币奖励,平台状态显示为审核通过;

如果审核人员确认非银联安全问题或其他原因,可直接忽略并关闭该安全漏洞并反馈具体原因,平台状态显示为审核不通过;

如果白帽子对审核人员反馈的审核结果(平台状态显示为审核通过、审核不通过)有异议,可在收到审核结果之日起一周内进行申诉。

【处理阶段】

银联内部制定修复计划并实施修复。在银联内部完成修复处理后,由审核人员进行复核验证,必要时会联系白帽子予以协助。

【关闭阶段】

在安全漏洞修复完成后,关闭该漏洞。

四、漏洞评级标准

任何漏洞都必须能够被证明其真实存在,即可通过POC触发并且产生实质性影响。应用系统根据其重要程度分为核心应用系统、一般应用系统、边缘应用系统,漏洞根据其危害程度分为严重、高危、中危、低危、忽略五个等级。每个漏洞的奖励由其危害程度、利用难度、影响范围和应用系统的重要程度等综合因素决定。

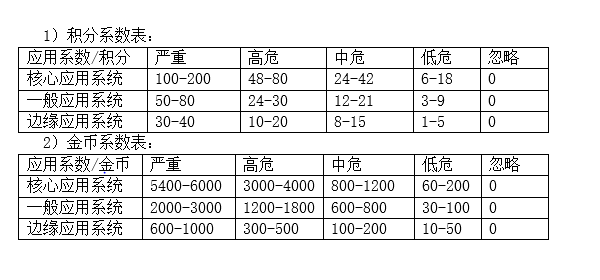

奖励主要有积分和金币两种(及额外奖励)。积分用于荣誉奖励,如果白帽子提交漏洞时一并提供了漏洞利用的完整POC程序,我们将酌情增加积分。金币用于奖金或礼品兑换,针对核心系统特别重大的安全漏洞将视情况给予额外奖励。

积分、金币系数对应表如下:

安全漏洞评级标准如下:

【严重】

额外奖励(暂定为1万-2万)

1、可获得关键服务器权限;

2、可获得大量持卡人账户敏感数据,经评估影响资金安全;

3、可获得大量商户清算数据,造成公司、用户损失;

4、可破解核心加密算法,影响敏感数据的存储、传输等;

5、经综合评估认定的其他严重安全漏洞。

【高危】

1、直接获取操作系统权限(服务器权限、客户端权限):包括但不限于远程任意命令执行、上传Webshell、缓冲区溢出、服务器解析漏洞等可获得服务器权限;

2、逻辑设计缺陷:包括但不限于任意账号登录、任意账号密码修改、任意金额支付、关键环节短信邮件验证码绕过、任意账号支付等;

3、敏感信息泄露:包括但不限于SQL注入、任意文件包含、任意文件读取、源代码泄露、账户及支付交易等敏感信息批量泄露、客户端加密算法可被破解;

4、经综合评估认定的其他高危安全漏洞。

【中危】

1、需要交互才能获取用户身份信息的漏洞:包括但不限于经评估可获得管理员权限的存储型XSS;

2、越权操作:包括但不限于普通用户权限批量越权访问、查看其他用户信息、管理后台访问;

3、应用缺陷导致的远程拒绝服务漏洞,不包括DDOS或CC方式;

4、应用系统管理员弱口令:可以获得该应用系统的管理员权限;

5、直接通过客户端可获取操作系统管理员(或手机root)的权限;

6、可远程窃取客户端数据等;

7、经综合评估认定的其他中危安全漏洞。

【低危】

1、无法获得数据的SQL注入漏洞;

2、Jsonp Hijacking、CSRF等漏洞;

3、一般信息泄露漏洞:包括但不限于路径泄露、SVN文件泄露、LOG文件泄露、Phpinfo、页面文件遍历;

4、一般越权操作:包括但不限于普通用户权限越权修改、删除其他用户信息等;

5、一般逻辑设计缺陷:包括但不限于无限制短信/邮件发送、图形验证码绕过、非关键环节短信验证码绕过等;

6、无法利用或者难以利用的漏洞:包括但不限于反射型XSS;

7、URL跳转:包括但不限于未验证的重定向和转发;

8、客户端本地漏洞:包括但不限于本地拒绝服务漏洞、命令截断、应用程序目录下的dll劫持;

9、因业务需要可能导致的撞库、爆破、遍历接口(获得的数据不涉及敏感信息);

10、参数或配置可能导致但无法证明的安全风险;

11、内部员工用户弱口令:可以获得相关业务系统的访问权限;

12、经综合评估认定的其他低危安全漏洞。

【忽略】

1、不能复现的漏洞:经漏洞审核人员确认无法复现的漏洞;

2、无法利用的漏洞:如仅能反弹自己的Self-XSS;

3、非银联授权范围内或非银联安全漏洞(如银联页面嵌入的第三方应用系统或外包厂商测试系统等);

4、经综合评估认定的其他可忽略的安全漏洞。

五、奖励兑换机制

1、漏洞审核员在审核通过白帽子提交的漏洞后,会根据评级标准为该漏洞分配对应的积分与金币,在白帽子确认后生效。

2、积分用于荣誉奖励,USRC平台将每月初按照白帽子上一月度获得的积分排名发布月度贡献榜,每年初按照白帽子上一年度获得的积分排名发布年度贡献榜。

3、金币比值相当于1元人民币,您需要首先下载银联云闪付App注册并绑定银行卡开通银联支付,随后在USRC平台账号管理处关联并设置兑换主卡号后方可进行漏洞提交和金币兑换。

4、白帽子可在每月第1-5个工作日通过USRC平台发起金币兑换申请,奖励发放一般在每月15日前完成。如果奖励发放有任何问题,请及时联系我们确认。

六、争议解决办法

如果白帽子对审核人员已审核的安全漏洞(平台状态显示为审核通过、审核不通过)在评级或奖励结果有异议,可在收到结果一周内进行申诉,我们将会安排专门工作人员负责优先处理此类反馈。USRC将按照白帽子利益优先的原则进行处理,必要时引入第三方合作漏洞披露平台安全人士共同裁定。

银联安全应急响应中心目前处于起步阶段,我们深切地知道还有很多需要持续改进和优化完善的地方,敬请谅解。如果您有更好的意见和想法,可以通过邮件(usrc#unionpay.com)与我们沟通、交流。

七、注意事项

1、《处理流程及评级标准》解释权归中国银联所有,我们有权根据情况对《处理流程及评级标准》进行调整并重新公告发布。

2、禁止白帽子在任何公共渠道或自媒体(如微博、论坛、社区、QQ群、公众号、朋友圈等)上公开漏洞细节。

3、同一个漏洞只认定首个提交并证明漏洞真实存在的报告者,后续报告者均不予以认定。

4、通用安全漏洞(如Struts2、Java反序列化等)披露的第1周内,我们仅认定首次提交有效POC(建议POC编写语言使用python、C)并证明银联已有应用系统受影响的情况;经过1周后如发现仍有未修复的漏洞则按单个漏洞按注意事项第3条进行处理。

5、严禁使用自动化漏扫或辅助工具发起高频扫描的行为,如通过银联安全监控系统对比发现漏洞提交者存在高频扫描,我们有权直接终止相关人员在USRC的全部权利;如因您上述行为给我们造成损失的,我们将依法向您追究因此受到的损失。

6、我们鼓励直接发现应用系统自身安全缺陷的行为,如果白帽子通过社会工程学获取应用系统访问权限后,必须证明其所获取的信息可以直接被利用并发现后续安全风险,否则一律按照低危第11条或中危第4条之规定进行处理。

7、测试结果应仅限证明漏洞存在并可被利用(即POC)为止,严禁利用漏洞进行非法操作,包括但不限于:拖库、内网渗透等。

沪公网安备 31011502002335号

沪公网安备 31011502002335号